Nhận định, soi kèo Gremio Novorizontino vs Ituano, 05h00 ngày 21/8: Khó tin cửa dưới

本文地址:http://app.tour-time.com/html/98d199425.html

版权声明

本文仅代表作者观点,不代表本站立场。

本文系作者授权发表,未经许可,不得转载。

本文仅代表作者观点,不代表本站立场。

本文系作者授权发表,未经许可,不得转载。

Siêu máy tính dự đoán Hoffenheim vs Tottenham, 0h45 ngày 24/1

Bên cạnh đó, mức độ quan tâm về thanh toán số cũng đến từ lượng người sử dụng ngày một tăng. Khảo sát công bố giữa năm ngoái của Visa cho thấy có sự tăng trưởng đáng kể của thanh toán không tiền mặt. Trong đó, gần 76% người tiêu dùng sử dụng ví điện tử, 82% người dùng thẻ. 65% người tiêu dùng Việt mang ít tiền mặt hơn trong ví và 32% cho biết họ sẽ hạn chế, thậm chí ngưng sử dụng tiền mặt sau đại dịch.

Ngoài ra, hoạt động mạnh mẽ của các công ty fintech trên mạng xã hội góp phần lớn trong việc xây dựng hình ảnh và thói quen không dùng tiền mặt.

Ông Nguyễn Bá Diệp, đồng sáng lập MoMo, cho rằng trên mạng xã hội, thương hiệu cũng như một con người, có tiếng nói, có cộng đồng, có hình ảnh riêng. Bằng việc tương tác, trò chuyện, thương hiệu và người dùng dần trở thành những người bạn. Niềm tin của người dùng cũng dần được hình thành theo quá trình truyền thông của thương hiệu.

Nếu tận dụng được mạng xã hội, ông Diệp khẳng định thương hiệu sẽ đến gần với người tiêu dùng hơn, từ đó việc truyền thông về các tính năng, dịch vụ mới cũng tự nhiên hơn.

Báo cáo chỉ ra những yếu tố quyết định việc người dùng gắn kết với một nền tảng thanh toán. Theo đó, gần như tất cả mọi người (97,76%) đề cao yếu tố hài lòng khi trải nghiệm thanh toán. 8 trên 10 người mong muốn được tư vấn và hỗ trợ nhanh trong quá trình sử dụng. Và có khoảng 1/3 mong muốn có nhiều chương trình khuyến mại hấp dẫn.

Báo cáo cũng xếp hạng mức độ phổ biến của các nền tảng thanh toán điện tử trên mạng xã hội. Trong đó, MoMo dẫn đầu nhóm ví điện tử với 149,46 điểm, cách khá xa hai ví xếp tiếp theo là ShopeePay (37,50) và VNPay (25,56).

Trong top các công fintech, FE Credit dẫn đầu (43,65 điểm), kế đến là Fiin (9,43) và Finhay (5,67).

Ở mảng ngân hàng số, MB Bank, TP Bank, Techcombank lần lượt chiếm các vị trí đầu tiên về mức độ phổ biến.

Bitcoin lép vế trước ví điện tử

Các chuyên gia từ MIT phát hiện ra lỗ hổng bảo mật của chip M1 mà Apple không thể sửa.

Đến 2018, Apple trang bị PAC lên các thiết kế chip ARM của mình. Pointer Authentication Codes có mặt trên M1, M1 Pro, M1 Max và các chip dựa trên ARM của Qualcomm, Samsung…

Nhóm nghiên cứu của MIT đã tạo ra PACMAN để dự đoán chữ ký xác thực con trỏ (pointer), bỏ qua cơ chế bảo mật quan trọng này. Cụ thể, PACMAN chạy tất cả các giá trị xác thực qua kênh phần cứng, tiên đoán mật mã để vượt qua PAC.

“PAC được tạo ra như phòng tuyến cuối cùng, khi những xác thực khác thất bại, bạn vẫn còn nó để chặn cuộc tấn công. Tuy nhiên, chúng tôi chứng minh PAC không phải lớp phòng thủ tuyệt đối như mọi người nghĩ”, Ravichandran, người đưa ra báo cáo cho biết.

Đồng thời, PAC vốn là bảo mật phần cứng, Apple và các nhà sản xuất không thể chủ động vá lỗi bằng các phiên bản cập nhật phần mềm. Ngoài chip M1, tất cả vi xử lý ARM sử dụng Pointer Authentication Codes đều có thể bị tấn công. Tuy nhiên, các chuyên gia của MIT lựa chọn vi xử lý Apple để thử nghiệm bởi sản phẩm này phổ biến.

Chưa nguy hiểm đến lúc này

PACMAN là mối nguy đến chip M1 cùng các bộ xử lý ARM khác, nhưng các nhà nghiên cứu tại MIT cho rằng nó không phải vấn đề lúc này. Cụ thể, một phần mềm độc hại cần vượt ra tất cả các lớp bảo mật khác trước khi có thể tiếp cận tới PAC. Nói cách khác, phải có lỗ hổng phần mềm khác, lỗi phần cứng của chip mới đáng ngại.

|

Lỗ hổng PACMAN chưa đáng ngại ở hiện tại, nhưng cần được sớm khắc phục. Ảnh:Apple. |

Các chuyên gia tại MIT cho rằng việc nghiên cứu ra PACMAN không để giải quyết vấn đề hiện tại mà phục vụ cho tương lai. “Vấn đề không phải liệu các bộ xử lý đang dễ bị tấn công, mà là tương lai chúng có dễ bị tổn thương hay không”, ông Ravichandran nói.

Sau khi nghiên cứu của MIT được đưa ra, ARM cho biết đã nắm thông tin và sẽ cập nhật kiến trúc nhân xử lý để khắc phục sớm nhất, lúc cuộc điều tra kết thúc. Trong khi đó, Apple chưa xem đây là vấn đề nghiêm trọng.

“Xin cảm ơn nỗ lực của các nhà nghiên cứu để chúng tôi nâng cao hiểu biết về kỹ thuật. Dựa trên phân tích tự thực hiện với các tài liệu được cung cấp, chúng tôi kết luận rằng vấn đề không gây nguy hiểm ngay lập tức đến người dùng, và hệ điều hành vẫn đủ các lớp bảo mật để không thể bị vượt qua”, Apple đưa ra phản hồi.

Không gây ra mối đe dọa ngay tức thời, PACMAN để lại các nguy cơ về sau, bởi nó sẽ hoạt động khi phần mềm gặp lỗi, có lỗ hổng bị khai thác. Do đó, người dùng nên cập nhật thiết bị thường xuyên để tránh trở thành nạn nhân của các cuộc tấn công 0-click.

Đồng thời, việc báo cáo được công bố ngay thời điểm ra mắt vi xử lý M2 có thể ảnh hưởng đến Apple. Bởi con chip này nhiều khả năng vẫn sử dụng PAC cho bảo mật.

(Theo Zing)

">Chip M1 có lỗ hổng bảo mật lớn nhưng Apple không thể tự sửa

Cisco cho biết kẻ tấn công chỉ có thể khai thác và đánh cắp dữ liệu không nhạy cảm từ một thư mục Box liên kết với tài khoản của nhân viên bị xâm phạm. “Chúng tôi đã ngay lập tức có hành động khống chế và tiêu diệt tác nhân xấu”, người phát ngôn Cisco trả lời trang Bleeping Computer. Theo Cisco, sự cố không gây ảnh hưởng gì đến hoạt động kinh doanh, bao gồm các sản phẩm, dịch vụ, dữ liệu khách hàng hay thông tin nhân viên, tài sản sở hữu trí tuệ, chuỗi cung ứng.

Vào ngày 10/8, thủ phạm công bố một danh sách các tập tin lấy được trong sự cố lên web đen (dark web). Cisco đã áp dụng những biện pháp bổ sung để bảo vệ hệ thống và chia sẻ chi tiết kỹ thuật nhằm giúp bảo vệ cộng đồng an ninh mạng.

Nhóm Yanluowang đã tấn công tài khoản Google cá nhân của nhân viên Cisco, có chứa thông tin đăng nhập được đồng bộ từ trình duyệt của họ để truy cập mạng lưới công ty. Chúng mạo danh các tổ chức đáng tin cậy thuyết phục nhân viên Cisco chấp nhận các thông báo xác thực nhiều lớp (MFA). Cuối cùng, chúng lừa nạn nhân bấm vào một trong các thông báo MFA và có được quyền truy cập VPN.

Sau khi xâm nhập mạng lưới, chúng lan sang các máy chủ Citrix và bộ điều khiển tên miền. Tiếp đó, chúng sử dụng các công cụ liệt kê như ntdsutil, adfind và secretdump để thu thập thêm thông tin và cài đặt một loạt mã độc vào các hệ thống bị xâm nhập, trong đó có một cửa hậu. Cuối cùng, Cisco đã phát hiện và đuổi chúng khỏi môi trường của mình nhưng chúng vẫn tiếp tục cố gắng lấy lại quyền truy cập trong những tuần tiếp theo song không thành.

Tuần trước, nhóm tin tặc đứng sau vụ tấn công Cisco đã email cho Bleeping Computer một danh sách thư mục chứa các tập tin bị đánh cắp. Chúng khẳng định đã lấy đi 2,75GB dữ liệu, bao gồm xấp xỉ 3.100 tập tin. Nhiều trong số này là các thỏa thuận không tiết lộ (NDA), bản vẽ kỹ thuật. Chúng còn gửi một tài liệu NDA làm bằng chứng của cuộc tấn công.

Cisco co biết dù Yanluowang nổi tiếng với hành vi mã hóa tập tin của nạn nhân, họ không tìm thấy bằng chứng có mã độc tống tiền trong vụ tấn công.

Du Lam (Theo Bleeping Computer)

Nhiều phản ánh của người dân về hệ thống kỹ thuật do Trung tâm VNCERT/CC quản lý cho thấy, các cuộc gọi giả danh cơ quan công an để lừa đảo chiếm đoạt tài sản ngày càng tinh vi, dùng cả video call nhằm tạo lòng tin.

">Cisco bị tấn công mạng

Soi kèo góc Liverpool vs Ipswich Town, 22h00 ngày 25/1

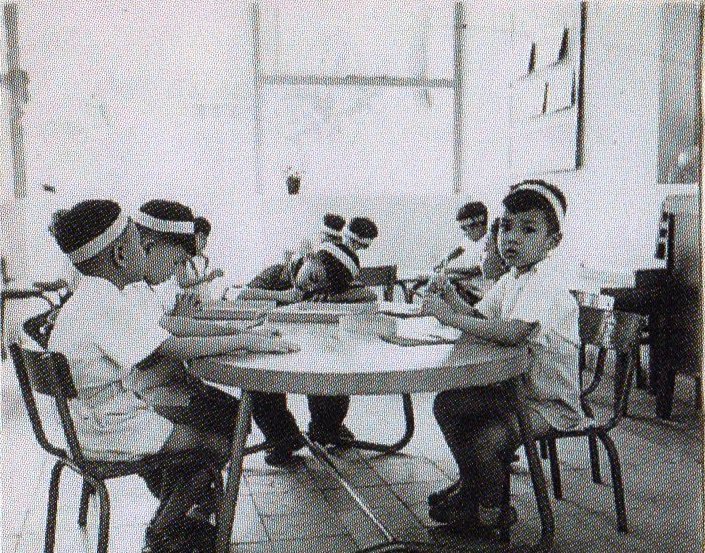

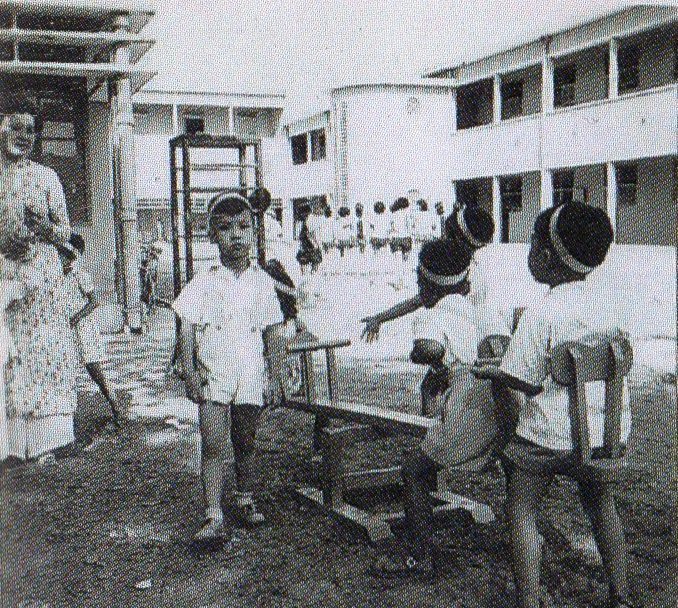

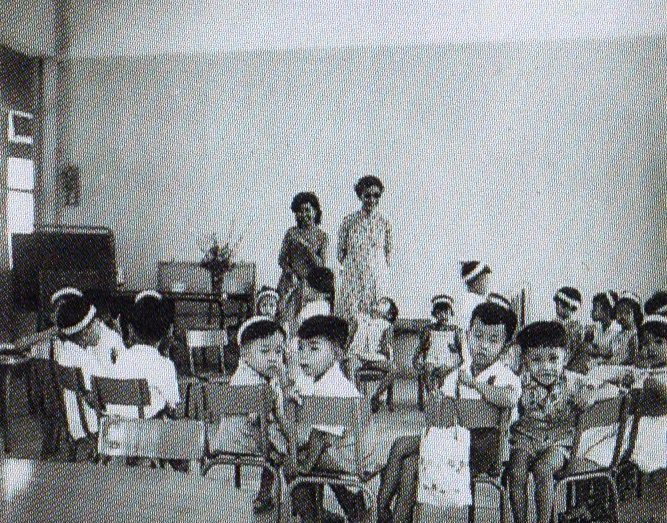

- Hơn 70 năm trước, lớp mẫu giáo đầu tiên theo phương pháp giáo dục hiện đại đã xuất hiện ở Thủ đô Hà Nội.

- Hơn 70 năm trước, lớp mẫu giáo đầu tiên theo phương pháp giáo dục hiện đại đã xuất hiện ở Thủ đô Hà Nội.Hiệu trưởng trường mầm non bị đuổi việc vì đổ nước vào sữa

Bao giờ có kết luận vụ phụ huynh tố trường mầm non cho trẻ ăn cơm mốc, đầu cá?

Cô giáo mầm non tương lai "lấy chồng thay trẻ" để tập giảng cực đáng yêu

Những hình ảnh này, được đưa ra tại Triển lãm dự án khảo cứu Giáo dục Mới và những nhà tiên phong diễn ra tại TP.HCM, do tổ chức phi lợi nhuận The Caterpies thực hiện.

Theo dự án này từ năm 1940, lớp mẫu giáo thực nghiệm đầu tiên tại Hà Nội ra đời ứng dụng phương pháp Montessori với thành phần giáo viên ban đầu xuất thân từ Hội hướng đạo sinh. Lớp học do vợ chồng họa sĩ Trịnh Hữu Ngọc, Nguyễn Thị Khang làm chủ, với sự hỗ trợ tài chính của ông Nguyễn Sơn Hà – ông tổ ngành sơn dầu, thương gia hàng đầu Việt Nam thời Pháp thuộc.

Theo phương pháp giáo dục Montessori, mỗi đứa trẻ là cá thể riêng biệt cần được tôn trọng để phát triển tùy theo khả năng của mình, được tự do, tự lập lựa chọn hoạt động học tập.

Tiếp đó năm 1946, Trường mẫu giáo Bách Thảo- trường mẫu giáo tư thục đầu tiên được thành lập bởi vợ chồng Lê Thị Tuất – Nguyễn Phước Vĩnh Bang. Trường được truyền cảm hứng bởi giáo dục mới, áp dụng các phương pháp của Montessori, Decroly và Froebel.

"Nhà trường nhận trẻ nhà giàu cũng như trẻ nhà nghèo, trẻ khỏe mạnh cứng cáp cũng như những trẻ ốm yếu, những trẻ sạch sẽ, nhanh nhẹn, thông minh cũng như những trẻ em đầy di truyền tai hại, những trẻ đã chịu cả cuộc đời khổ sở, mất cả lòng tin. Nhưng bất luận trẻ nào nhà trường cũng sẽ cố gắng làm cho trẻ tập cuộc sống hợp đoàn, cố hiểu để trọng luật chung, chú ý đến công việc, gắng sức làm cho khéo, đẹp với tất cả thông minh, nhẫn nại bền bỉ và vui vẻ"- mục tiêu giáo dục của ông Vĩnh Bang đưa ra lúc đó.

Năm 1948, Vĩnh Bang đến Thụy Sỹ để theo học tâm lý giáo dục. Sau đó, ông trở thành “cánh tay phải” của Jean Piaget và được công nhận là một trong những nhà tâm lý học sư phạm quan trong nhất của Đại học Genève trong nhiều thập niên. Ông là một học giả gốc Việt hiếm hoi trong lĩnh vực tâm lý học sư phạm được sự công nhận và kính trọng của cộng đồng học thuật quốc tế, và hơn thế nữa, là một người đã đặt những nền móng đầu tiên cho giáo dục

Những hình ảnh về lớp mẫu giáo đầu tiên theo hướng hiện đại cách đây hơn 70 năm ở Hà Nội trong giờ học và giở vui chơi do gia đình ông Vĩnh Bang cung cấp:

|

|

|

|

|

|

|

|

|

|

|

|

|

Lê Huyền

">Lớp mẫu giáo canh tân đầu tiên ở Hà Nội cách đây hơn 70 năm

Hơn 140 người chết hoặc mất tích, cũng như 2,25 triệu dân phải đi sơ tán. Ứơc tính thiệt hại về kinh tế do mưa lũ gây ra đã lên tới 11,7 tỷ USD.

Những bức ảnh sau đây cho chúng ta thấy được thiên tai không chỉ gây ra tổn thất kinh tế lẫn tinh thần cho con người, mà ngay cả các loài động vật khác cũng khổ sở vì bão lụt.

|

| Chú khỉ ngồi trên thành cầu huyện Nam Bình, Phúc Kiến buồn bã nhìn dòng lũ hôm 9/7. Ảnh: Sina |

|

| Đàn chuột cố chui vào chân một cột đình trốn lụt ở thị trấn Ngô Thành, Giang Tây hôm 4/7 vừa qua. Ảnh: e23.cn |

|

| Một chú rắn cuộn mình quanh lan can một công trình bị dòng lũ vây quanh. Ảnh: e23.cn |

|

| Hai chú lợn đang tìm nơi trú lũ. Ảnh: THX |

|

| Chú lợn được chủ bế qua nơi úng ngập ở thành phố Thành Đô hồi tháng 7/2018. Ảnh: Đông Phương IC |

|

| Một chú chó khổ sở đi qua cùng nơi úng ngập cùng chủ hồi tháng 7/2017 tại thành phố Trường Sa, Hồ Nam. Ảnh: Đông Phương IC |

|

| Chú dê con được một nhân viên cứu hộ bế qua nơi úng ngập. Ảnh: Đông Phương IC |

|

| Một người dân vùng Lệ Thủy, Triết Giang cùng lợn của mình ngồi trên một con thuyền giữa biển nước hồi tháng 8/2014. Ảnh: Đông Phương IC |

Tuấn Trần

Theo tờ Bưu điện Hoa nam Buổi sáng (SCMP), tỉnh Hồ Bắc, Trung Quốc đã trải qua ít nhất bảy đợt mưa lớn kể từ đầu tháng 6 tới nay.

">Chùm ảnh động vật khốn đốn trong cảnh lũ lụt ở Trung Quốc

Cơ quan An ninh Quốc gia Mỹ (NSA) và NATO gọi những loại tấn công này là tấn công TEMPEST - chỉ những tín hiệu bức xạ điện từ mà tin tặc có thể chặn bắt và diễn giải.

Với phương pháp tương tự như cách nhóm của Larroca phát triển, tin tặc có thể do thám màn hình khi người dùng nhập tin nhắn được mã hóa, thông tin đăng nhập ngân hàng hoặc thông tin cá nhân khác.

Nhóm nghiên cứu cho biết, tin tặc có thể chặn tín hiệu ngay cả khi đứng bên ngoài tòa nhà bằng ăng-ten. Kẻ xấu cũng có thể cài một thiết bị nhỏ để thu tín hiệu, truyền dữ liệu ra ngoài và khôi phục về mặt vật lý.

Các nhà khoa học đã đào tạo mô hình AI với tập hợp các tín hiệu gốc và tín hiệu bị chặn. Sau đó, họ sử dụng phần mềm nhận dạng văn bản trên các hình ảnh được tái tạo và so sánh với hình ảnh màn hình gốc. Kết quả thử nghiệm cho thấy, quá trình do thám tạo ra sai số khoảng 30% ký tự, tuy nhiên đây là tỷ lệ đủ thấp để con người vẫn có thể đọc chính xác hầu hết văn bản.

Trước đây, phương pháp tấn công tiên tiến tạo ra lỗi hơn 60%. Dù vậy, nhóm nghiên cứu cho rằng, người dùng máy tính gia đình hoặc doanh nghiệp từ nhỏ đến trung bình không nên quá lo lắng về điều này.

Theo Larroca, các chính phủ hoặc tập đoàn lớn mới là đối tượng nhắm đến của hacker với phương pháp tấn công từ xa nêu trên. Để ngăn chặn nguy cơ, toàn bộ toà nhà cần phải chặn sóng điện từ.

(Theo Yahoo Tech)

Mô hình AI mới cho phép tấn công máy tính từ xa thông qua bức xạ điện từ

友情链接